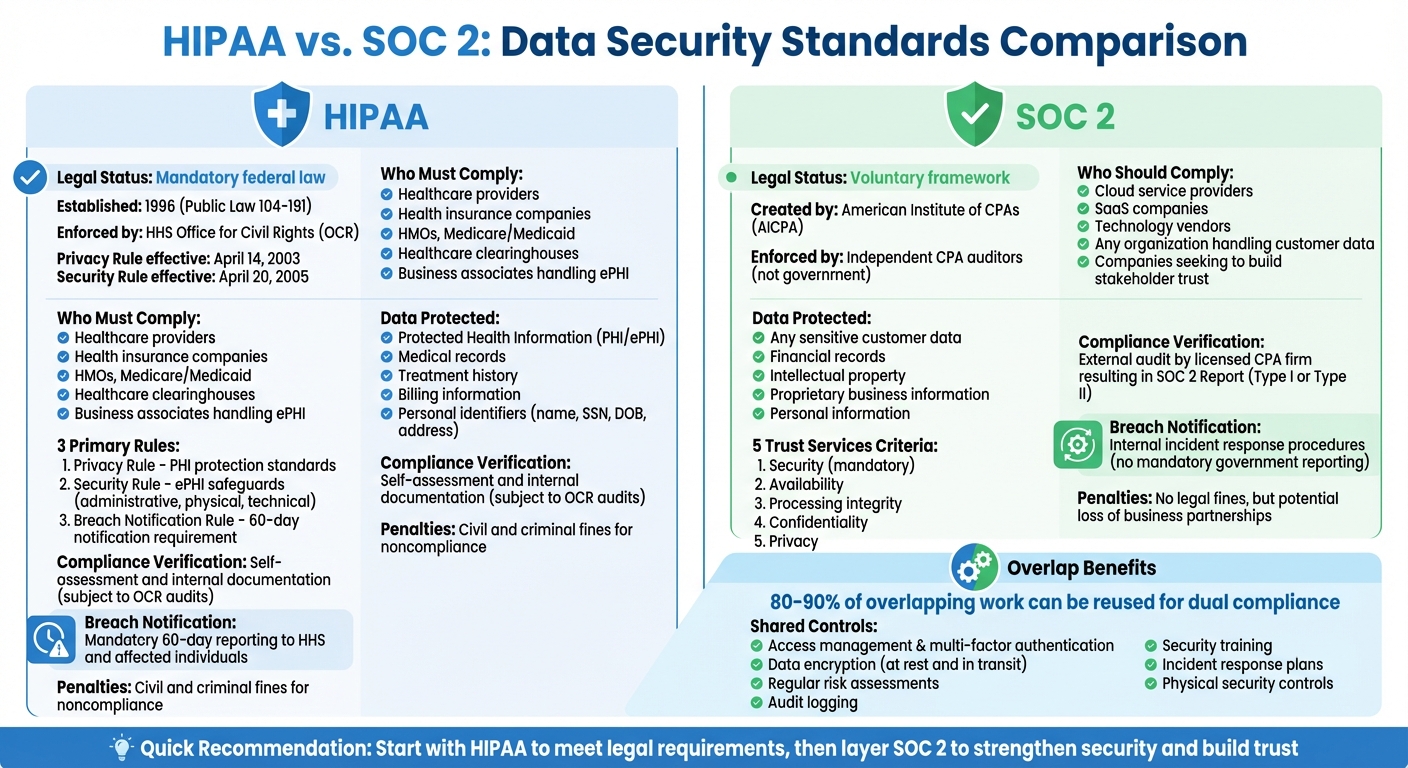

HIPAA vs. SOC 2 : Normes de sécurité des données

Quand il s'agit de protéger les données sensibles, HIPAA et SOC 2 sont deux cadres clés qui servent des objectifs différents mais peuvent fonctionner ensemble efficacement. Voici un aperçu rapide :

- HIPAA: Une loi fédérale qui impose des garanties strictes pour les informations de santé protégées (PHI). Elle est légalement requise pour les prestataires de soins de santé, les assureurs et leurs partenaires. Le non-respect peut entraîner des amendes importantes ou des pénalités criminelles.

- SOC 2: Un cadre volontaire qui audite les pratiques de sécurité des données d'une organisation. Il est largement reconnu comme preuve d'une sécurité forte, en particulier pour les systèmes basés sur le cloud, mais il n'est pas légalement requis.

Différences clés :

- HIPAA se concentre exclusivement sur les données de santé (PHI/ePHI).

- SOC 2 couvre une gamme plus large de données client sensibles dans tous les secteurs.

- La conformité HIPAA est auto-évaluée, tandis que SOC 2 nécessite un audit externe.

Pourquoi les deux sont importants :

Pour les centres de rétablissement utilisant des systèmes CRM avancés, HIPAA assure la conformité légale, tandis que SOC 2 renforce la confiance avec les partenaires en démontrant une sécurité avancée. Ensemble, ils créent une approche complète de la protection des données.

Conseil rapide: Commencez par HIPAA pour respecter les exigences légales, puis complétez avec SOC 2 pour renforcer vos pratiques de sécurité et votre crédibilité.

Tableau de comparaison du cadre de conformité HIPAA vs SOC 2

Exigences légales et qui doit se conformer

HIPAA : Requis par la loi fédérale

La conformité HIPAA est obligatoire. Établie par la Loi sur la portabilité et la responsabilité de l'assurance maladie de 1996 (Loi publique 104-191) et renforcée ultérieurement par la Loi HITECH de 2009, HIPAA est une loi fédérale supervisée par le Département américain de la santé et des services sociaux (HHS), Bureau des droits civils (OCR). La Règle de confidentialité est devenue applicable le 14 avril 2003, tandis que la Règle de sécurité a suivi le 20 avril 2005.

La loi s'applique aux entités couvertes telles que les compagnies d'assurance maladie, les HMO, les programmes Medicare et Medicaid, les chambres de compensation des soins de santé et les prestataires de soins de santé (comme les médecins, dentistes, pharmacies et cliniques) qui gèrent certaines transactions financières et administratives par voie électronique. Les associés commerciaux, y compris les services de facturation, les fournisseurs informatiques, les fournisseurs de services cloud et leurs sous-traitants qui gèrent les informations de santé protégées électroniques (ePHI), sont également directement responsables en vertu de la Loi HITECH.

« La section 13401 de la Loi HITECH... stipule que les associés commerciaux sont civilement et pénalement responsables des pénalités en cas de violation de ces dispositions. » - HHS.gov

Le non-respect entraîne des pénalités graves, civiles et criminelles, appliquées par l'OCR. Les centres de rétablissement doivent signer des Accords d'associé commercial (BAA) formels avec des tiers qui créent, reçoivent, maintiennent ou transmettent des ePHI. De plus, toute la documentation relative à HIPAA doit être conservée pendant six ans à partir de la date de sa création ou de sa dernière utilisation, selon la date la plus tardive.

D'autre part, SOC 2 offre des avantages de sécurité supplémentaires mais n'est pas légalement requis.

SOC 2 : Optionnel mais recommandé

Contrairement à HIPAA, la conformité SOC 2 est volontaire. Ce n'est pas un mandat fédéral, mais un cadre créé par l' Institut américain des experts-comptables agréés (AICPA) pour aider les organisations à démontrer des pratiques de sécurité solides. La conformité est évaluée par des auditeurs externes indépendants (CPA), et non par une agence gouvernementale.

Cela dit, la certification SOC 2 devient une attente standard pour de nombreuses relations commerciales. Pour les centres de rétablissement, l'obtention d'une certification SOC 2 peut renforcer la confiance des parties prenantes, améliorer la réputation et offrir un avantage concurrentiel lors de travaux avec des systèmes de santé, des fournisseurs d'assurance ou des agences d'État. Bien que le non-respect des normes SOC 2 n'entraîne pas d'amendes légales, cela peut entraîner la perte de partenariats et d'opportunités commerciales manquées.

« SOC 2 n'est pas une exigence légale comme HIPAA ou le RGPD, mais la conformité SOC 2 peut être exigée par les prospects, les clients et les autres parties prenantes cherchant l'assurance que vous disposez des systèmes et des contrôles en place pour protéger leurs données. » - Secureframe

Le cadre de SOC 2 s'aligne souvent sur les exigences de sécurité de HIPAA, créant un chevauchement que les centres de rétablissement peuvent exploiter. En poursuivant la conformité SOC 2, les organisations non seulement renforcent leurs efforts HIPAA, mais démontrent également aux partenaires potentiels qu'elles prennent la sécurité des données au sérieux. Ensemble, ces cadres fournissent une base solide pour la protection des informations sensibles.

sbb-itb-ce23a48

Types de données que chaque cadre protège

HIPAA protège les informations de santé

HIPAA consiste entièrement à protéger les Informations de Santé Protégées (PHI). Selon le Département américain de la Santé et des Services sociaux, PHI désigne « les informations de santé identifiables individuellement » détenues ou partagées par une entité couverte ou son associé commercial. Cela peut inclure des données sous n'importe quelle forme - électronique, papier ou même parlée. Essentiellement, cela couvre les détails relatifs à la santé physique ou mentale passée, présente ou future d'une personne, aux soins qu'elle reçoit ou aux paiements pour ses soins de santé.

Les PHI incluent souvent des détails personnels comme les noms, les adresses, les dates de naissance et les numéros de Sécurité Sociale. Cela couvre également les informations médicales telles que les dossiers de traitement, les historiques de médicaments, les notes de thérapie et les détails de facturation. Lorsque ces informations sont stockées ou partagées électroniquement - via des e-mails, le stockage en nuage ou les dossiers de santé électroniques - elles sont classées comme Informations de Santé Protégées Électroniques (ePHI).

Cependant, HIPAA ne couvre pas tout. Les dossiers d'emploi et les dossiers d'éducation régis par la FERPA sont exclus. De plus, les données désidentifiées qui ne peuvent pas raisonnablement être retracées jusqu'à un individu échappent également à la juridiction de HIPAA. Contrairement à HIPAA, SOC 2 adopte une approche plus large de la protection des données.

SOC 2 Couvre Plusieurs Types de Données

SOC 2, en contraste, ne se limite pas aux informations liées à la santé. Il se concentre sur la protection des données client sensibles dans diverses industries, notamment les données stockées dans le nuage. Cela peut inclure des dossiers financiers, la propriété intellectuelle, les informations commerciales propriétaires et d'autres types de données client.

Le champ d'application de SOC 2 est défini par les Critères des Services de Confiance, qui permettent aux organisations d'adapter leurs efforts de conformité. Ces critères incluent la Sécurité, la Disponibilité, l'Intégrité du Traitement, la Confidentialité et la Vie Privée. Par exemple, le critère « Confidentialité » garantit que les données sensibles sont protégées contre l'accès non autorisé à l'aide d'outils comme le chiffrement, tandis que « Vie Privée » régit la façon dont les données personnelles sont collectées, utilisées et éliminées conformément aux politiques de confidentialité d'une organisation. Cette flexibilité rend SOC 2 adaptable aux besoins uniques de différentes entreprises et aux types spécifiques de données qu'elles traitent.

Tableau Comparatif : Couverture des Données HIPAA vs. SOC 2

| Fonction | HIPAA | SOC 2 |

|---|---|---|

| Données Principalement Protégées | Informations de Santé Protégées (PHI/ePHI) | Toutes données client sensibles (p. ex., financières, propriété intellectuelle, informations personnelles) |

| Format de Données | Électronique, papier et oral (Règle de Confidentialité) ; électronique uniquement (Règle de Sécurité) | Principalement les systèmes électroniques et basés sur le nuage |

| Identifiants Couverts | Nom, numéro de Sécurité Sociale, date de naissance et adresse | Varie selon les Critères des Services de Confiance sélectionnés (Confidentialité et Vie Privée) |

| Exclusions Clés | Dossiers d'emploi et dossiers d'éducation régis par la FERPA | Dépend des Critères des Services de Confiance sélectionnés pour l'audit |

| Flexibilité | Exigences fédérales standardisées | Personnalisable selon les opérations d'une organisation et les critères sélectionnés |

Exigences Principales et Normes de Conformité

Les 3 Règles Principales de HIPAA

La conformité HIPAA est construite autour de trois règles clés conçues pour protéger les données des patients. La Règle de Confidentialité (45 CFR Partie 160 et Sous-parties A et E de la Partie 164) établit des normes nationales pour protéger les informations de santé protégées (PHI). Cela s'applique aux informations stockées sur papier, énoncées à haute voix ou enregistrées électroniquement. La Règle de Confidentialité restreint la façon dont les entités couvertes peuvent utiliser ou partager les PHI sans le consentement explicite du patient. Elle accorde également aux individus le droit d'accéder à leurs dossiers médicaux, de demander des corrections et de consulter un journal de qui a accédé à leurs informations.

Le Règle de Sécurité (45 CFR Partie 160 et Sous-parties A et C de la Partie 164) se concentre sur la protection des PHI électroniques (ePHI) en exigeant des protections administratives, physiques et techniques. Celles-ci incluent la réalisation d'analyses de risques, la formation du personnel, la mise en œuvre de contrôles d'accès aux installations, la maintenance des journaux d'audit et la sécurisation des données lors de la transmission.

« La Règle de Sécurité exige des protections administratives, physiques et techniques appropriées pour assurer la confidentialité, l'intégrité et la sécurité des informations de santé protégées électroniques ».

Le Règle de Notification de Violation (45 CFR §§ 164.400-414) exige que les entités couvertes notifient les individus affectés, le Département de la Santé et des Services sociaux (HHS) et, dans certains cas, les médias, lorsque des PHI non sécurisées sont compromises. Les notifications doivent être envoyées dans les 60 jours suivant la découverte de la violation. Si la violation touche plus de 500 résidents dans un État ou une juridiction spécifique, l'entité doit également informer les principaux médias.

Bien que HIPAA fournisse un cadre mandaté au niveau fédéral, SOC 2 offre un ensemble complémentaire de critères que les organisations peuvent adapter à leurs besoins spécifiques.

Les 5 Critères des Services de Confiance de SOC 2

Contrairement aux règles fixes de HIPAA, la conformité SOC 2 s'articule autour de cinq Critères des Services de Confiance, donnant aux organisations la flexibilité d'aborder divers défis en matière de sécurité : Sécurité, Disponibilité, Intégrité du Traitement, Confidentialité, et Confidentialité. Parmi ceux-ci, le Sécurité critère est obligatoire pour tous les audits SOC 2 et sert de fondation. Il garantit que les systèmes sont sécurisés et fiables.

Disponibilité se concentre sur le maintien de l'opérabilité et de l'accessibilité des systèmes, en mettant l'accent sur le temps de disponibilité, la surveillance du réseau et la récupération après sinistre. Intégrité du Traitement garantit que le traitement des données est exact, complet et autorisé. Confidentialité protège les informations sensibles par des mesures telles que le chiffrement et les contrôles d'accès, tandis que Confidentialité régit la manière dont les données personnelles sont collectées, utilisées, stockées et partagées conformément aux politiques de confidentialité de l'organisation.

SOC 2 permet aux organisations de choisir les critères à inclure dans leurs audits en fonction de leurs opérations spécifiques et des types de données qu'elles gèrent. Cette flexibilité contraste avec les exigences fédérales standardisées de HIPAA, permettant aux entreprises de concevoir des stratégies de conformité qui correspondent à leurs besoins commerciaux uniques.

Tableau comparatif : Exigences HIPAA et SOC 2

| Fonction | HIPAA | SOC 2 |

|---|---|---|

| Cadre structurel | 3 règles principales (Confidentialité, Sécurité, Notification de violation) | 5 critères des services de confiance (Sécurité, Disponibilité, Intégrité du traitement, Confidentialité, Confidentialité) |

| Exigences obligatoires | Les trois règles doivent être respectées | Seul le critère de sécurité est obligatoire ; les autres sont facultatifs |

| Approche de sécurité | Mesures de sécurité administratives, physiques et techniques | Critères courants axés sur le contrôle d'accès et la fiabilité des systèmes |

| Norme de disponibilité | ePHI accessible à la demande par les personnes autorisées | Temps de disponibilité du système, performance et récupération après sinistre |

| Définition de l'intégrité | Prévention de l'altération ou de la destruction non autorisées | Exactitude, exhaustivité et autorisation du traitement |

| Flexibilité de mise en œuvre | Spécifications « obligatoires » (doivent être mises en œuvre) par rapport à « adressables » (peuvent utiliser des alternatives si documentées) | Personnalisable en fonction des critères sélectionnés et des opérations commerciales |

| Vérification de la conformité | Évaluations internes et documentation (soumises aux audits de l'OCR) | Audit externe réalisé par un cabinet CPA agréé aboutissant à un rapport SOC 2 |

Ces distinctions soulignent l'importance de choisir le bon cadre de conformité en fonction des priorités opérationnelles d'une organisation et de la nature des données qu'elle traite.

Comment les organisations prouvent la conformité

HIPAA : Évaluations internes et documentation

Pour la conformité HIPAA, les organisations s'appuient sur des auto-évaluations. Les centres de récupération doivent effectuer des audits internes et conserver des registres détaillés de leurs pratiques de sécurité. Il n'existe pas de certification gouvernementale officielle pour HIPAA ; au lieu de cela, la conformité est démontrée par la documentation et la disponibilité pour les audits potentiels du Bureau des droits civils (OCR).

La première étape est une analyse des risques approfondie pour identifier les menaces potentielles aux informations de santé protégées électroniques (ePHI). Les organisations sont tenues de documenter les mesures de sécurité administratives, physiques et techniques, de nommer un responsable de la sécurité pour superviser l'élaboration des politiques et d'évaluer périodiquement leurs mesures de sécurité pour assurer leur efficacité continue.

« La réalisation d'une analyse des risques est la première étape pour identifier et mettre en œuvre des mesures de sécurité conformes aux normes et aux spécifications de mise en œuvre de la Règle de sécurité. » – Bureau des droits civils du HHS

Les centres de récupération doivent également faire la distinction entre les spécifications « obligatoires », qui doivent être mises en œuvre, et les spécifications « adressables », où des mesures alternatives peuvent être utilisées si elles sont correctement documentées. Conformément à l'amendement HITECH de 2021, l'OCR examine si une organisation a suivi les « pratiques de sécurité reconnues » au cours des 12 mois précédents pour déterminer les pénalités ou mener des actions d'application.

Contrairement à SOC 2, la conformité HIPAA n'implique pas d'audits externes.

SOC 2 : Audits externes et rapports

La conformité SOC 2, en revanche, exige un audit externe réalisé par une société CPA indépendante et agréée. Ce processus aboutit à un rapport d'attestation SOC officiel, ce qui le distingue de l'approche d'auto-évaluation de HIPAA.

L'audit commence par définir le périmètre, notamment les critères de services de confiance qui seront évalués. La sécurité est obligatoire, tandis que les autres critères - Disponibilité, Intégrité du traitement, Confidentialité et Confidentialité - sont facultatifs. Les organisations alignent ensuite leurs contrôles internes sur les critères sélectionnés et effectuent une évaluation de la disponibilité pour identifier et combler les lacunes avant l'audit formel. La plupart des centres de récupération optent pour des rapports de type II, qui évaluent les contrôles sur une période de 3 à 12 mois.

Pour rationaliser les efforts de conformité, CRM Centre de rétablissement centralise la documentation et automatise la collecte de preuves. Cette approche soutient la conformité HIPAA et SOC 2, aidant les organisations à respecter les exigences fédérales en matière de soins de santé tout en répondant aux besoins de sécurité des partenaires commerciaux et des agences d'État.

Contrôles de sécurité exigés par les deux normes

Mesures de sécurité exigées par les deux normes

HIPAA et SOC 2 exigent tous deux des mesures strictes pour protéger les données sensibles. Celles-ci incluent la gestion d'accès avec l'authentification multifacteur et les autorisations basées sur les rôles, le chiffrement des données pour les informations au repos et en transit, régulièrement évaluations des risques, et journalisation d'audit pour suivre l'activité du système.

Les mesures de sécurité administrative s'alignent également entre les deux. Les deux exigent formation obligatoire en matière de sécurité pour les employés et l'établissement de plans formels de réponse aux incidents pour traiter et documenter les violations. Les mesures de sécurité physique, comme la restriction de l'accès non autorisé aux installations et aux centres de données, sont également des composantes clés.

« La règle de sécurité est conçue pour être flexible, évolutive et technologiquement neutre, permettant à une entité réglementée de mettre en œuvre des politiques, des procédures et des technologies appropriées à la taille particulière de l'entité. » – HHS.gov

Ces contrôles partagés créent un cadre cohérent pour protéger les données sensibles dans tous les systèmes.

Approches différentes de la gestion des fournisseurs

En matière de gestion des fournisseurs, les deux cadres empruntent des chemins distincts. HIPAA exige que les fournisseurs traitant des informations de santé protégées électroniques (ePHI) signent un accord d'associé commercial (BAA). Ce contrat juridiquement contraignant garantit que les fournisseurs s'engagent à protéger les données sensibles. SOC 2, en revanche, se concentre sur évaluations des risques des fournisseurs et surveillance continue des performances. Les organisations sont censées examiner les rapports d'attestation SOC 2, mener une diligence raisonnable et surveiller continuellement la conformité des fournisseurs.

Pour les centres de récupération, la mise en œuvre de ces pratiques peut simplifier le processus de conformité aux normes HIPAA et SOC 2. Des outils comme Addiction Recovery Center and Treatment Center Case Management and CRM de Bee Purple peuvent aider à rationaliser la gestion des fournisseurs et assurer la conformité avec les deux cadres.

Tableau comparatif : contrôles partagés et différents

| Contrôle de sécurité | Exigence HIPAA | Exigence SOC 2 | Statut de chevauchement |

|---|---|---|---|

| Contrôle d'accès | Identifiants utilisateur uniques et authentification multifacteur | Contrôle d'accès basé sur les rôles et authentification | Chevauchement important |

| Chiffrement | Protéger les ePHI au repos et en transit | Chiffrement pour les données sensibles | Chevauchement important |

| Évaluation des risques | Analyse périodique approfondie des risques | Gestion continue des risques | Chevauchement important |

| Gestion des fournisseurs | BAA requis | Évaluations régulières des fournisseurs | Approche différente |

| Réponse aux incidents | Procédures pour identifier et répondre aux incidents | Protocoles de gestion et de résolution des incidents | Chevauchement important |

| Sécurité physique | Contrôle de l'accès aux installations et utilisation des postes de travail | Contrôles d'accès physique aux centres de données | Chevauchement important |

| Formation | Programmes de sensibilisation à la sécurité et de formation | Formation régulière de sensibilisation des employés | Chevauchement important |

Conformité SOC 2 ou HIPAA : Quelle est la différence ?

Exigences en matière de notification de violation de données

Quand il s'agit de protéger les informations sensibles, les centres de récupération doivent comprendre comment naviguer dans différents protocoles de notification de violation pour s'assurer que leurs mesures de sécurité sont conformes aux normes de conformité.

Signalement obligatoire des violations de la HIPAA

La HIPAA impose des délais stricts pour signaler les violations impliquant des informations de santé protégées (PHI). Les centres de récupération doivent notifier les personnes concernées et le secrétaire du HHS dans un délai de 60 jours civils à compter de la découverte d'une violation. Il est important de noter que le délai commence dès qu'un employé découvre la violation.

« Une violation est réputée découverte par une entité couverte le premier jour où cette violation est connue de l'entité couverte, ou aurait été connue de l'entité couverte en exerçant une diligence raisonnable. » - Règlements du HHS

Pour les violations plus petites - celles affectant moins de 500 personnes - il y a un peu plus de flexibilité. Celles-ci peuvent être signalées au HHS sur une base annuelle, mais le délai de présentation est au plus tard 60 jours après la fin de l'année civile.

Fait intéressant, si les PHI violées ont été chiffrées et rendues illisibles à l'aide de méthodes approuvées par le HHS, les exigences en matière de notification peuvent ne pas s'appliquer. Cependant, dans les cas où la violation se produit chez un vendeur, couramment appelé partenaire commercial, le vendeur a l'obligation 60 jours d'informer le centre de récupération. Néanmoins, le centre de récupération porte en fin de compte la responsabilité de notifier les personnes concernées.

Bien que la HIPAA impose des délais clairs, SOC 2 adopte une approche différente, en se concentrant sur les processus internes plutôt que sur les exigences légales de notification.

Directives de réponse aux incidents de SOC 2

SOC 2 déplace l'accent de la déclaration externe au renforcement de la réponse interne aux incidents. Contrairement à la HIPAA, SOC 2 n'exige pas que les organisations notifient les agences gouvernementales des violations.

Les organisations qui cherchent à obtenir la certification SOC 2 doivent établir et suivre des procédures bien définies pour identifier, répondre et documenter les incidents de sécurité. Lors d'un audit SOC 2 Type II, qui évalue les contrôles sur une période de 6 à 12 mois, les auditeurs évaluent si l'organisation a adhéré à ses propres politiques de réponse aux incidents. Les centres de récupération ont la flexibilité de fixer leurs propres délais en fonction des politiques internes ou des accords de service avec les clients.

SOC 2 privilégie l'efficacité opérationnelle par rapport à la divulgation publique. Au lieu de notifications obligatoires, les incidents sont signalés en interne ou aux clients concernés selon les accords contractuels. L'accent est mis sur la démonstration de pratiques de sécurité solides plutôt que sur le respect des délais de déclaration externes.

Utiliser les deux normes ensemble dans les centres de récupération

Les centres de récupération doivent se conformer aux réglementations obligatoires de la HIPAA tout en mettant en œuvre des pratiques SOC 2 solides. Cette double approche non seulement assure la conformité légale, mais satisfait également les attentes des fournisseurs de technologie, des régimes d'assurance-santé et des agences d'État. Ce faisant, les centres de récupération peuvent transformer la conformité en un outil puissant pour améliorer la sécurité et l'efficacité opérationnelle, la certification SOC 2 jouant un rôle clé.

Comment SOC 2 renforce la confiance avec les partenaires

La conformité à la HIPAA garantit que les informations de santé des patients sont protégées selon les exigences légales. Mais SOC 2 va plus loin en fournissant une vérification indépendante, qui renforce la confiance avec les partenaires :

« Le respect de la HIPAA démontre que votre entreprise respecte les exigences légales, et l'attestation SOC 2 rassure vos clients et renforce la confiance dans votre relation. » - Boston Technology Corporation

Pour les centres de récupération, demander des rapports SOC 2 aux fournisseurs tels que les fournisseurs de stockage en nuage ou les plateformes de gestion des cas est une décision judicieuse. Ces rapports vérifient que les fournisseurs respectent des normes de sécurité strictes. Par exemple, un rapport SOC 2 Type II offre une preuve concrète qu'une organisation suit régulièrement ses politiques de sécurité. Les plateformes telles que CRM Centre de rétablissement, qui gèrent la documentation entre les tribunaux, les centres de traitement et les réseaux de logements de récupération, bénéficient grandement du maintien de la conformité HIPAA et SOC 2. Cette double approche garantit que les données sensibles sont partagées de manière sécurisée entre les agences, avec des permissions strictes basées sur les rôles.

Avantages pour les centres de récupération

Les centres de récupération peuvent économiser du temps et de l'argent en intégrant les audits HIPAA et SOC 2. En fait, 80 à 90 % du travail chevauchant peut être réutilisé, ce qui permet de générer des rapports de conformité double à partir d'un seul audit. Cette approche rationalisée simplifie le processus et réduit les coûts.

Les avantages vont au-delà des économies de coûts. La combinaison des normes HIPAA et SOC 2 aide les centres de récupération à créer un environnement sécurisé pour gérer les parcours de récupération à long terme. C'est particulièrement important lors de la coordination des transitions des soins institutionnels vers le soutien communautaire. Avec des garanties techniques robustes en place, la documentation sensible reste protégée à tous les points de contact. Les flux de travail automatisés et la détection efficace des violations garantissent l'intégrité des données, permettant aux équipes cliniques de se concentrer sur les soins aux patients plutôt que d'être paralysées par les tâches administratives. En alignant la HIPAA et SOC 2, les centres de récupération non seulement respectent les exigences légales et techniques, mais renforcent également les partenariats et améliorent l'efficacité globale.

Conclusion : Quel cadre votre organisation a besoin

Après examen des éléments essentiels de chaque cadre, il est clair que le choix de votre organisation doit s'aligner avec ses besoins spécifiques et ses responsabilités légales. Si votre organisation traite des informations de santé protégées (PHI), la conformité à la HIPAA est une exigence légale. La loi fédérale impose le respect de garanties administratives, physiques et techniques strictes. Le non-respect peut entraîner des amendes considérables ou même des pénalités criminelles.

D'autre part, la certification SOC 2 renforce la confiance avec les parties prenantes externes. Bien qu'elle ne soit pas légalement obligatoire, l'obtention de la certification SOC 2 Type II fournit une validation tierce que vos mesures de sécurité sont efficaces et cohérentes dans le temps. Comme l'affirme Wesley Van Zyl, responsable du succès client chez Scytale:

« SOC 2 ne remplace pas la HIPAA ; il la complète ».

Cet audit externe s'avère particulièrement utile lorsque vous travaillez avec des régimes d'assurance-santé, des agences d'État ou des fournisseurs technologiques qui exigent une preuve de vos pratiques de sécurité.

La HIPAA et SOC 2 fonctionnent bien ensemble car ils partagent des contrôles qui se chevauchent. En alignant les efforts dans des domaines tels que la gestion des accès, le chiffrement et la réponse aux violations, vous pouvez vous conformer aux deux cadres efficacement, réduisant ainsi le travail redondant. Cette double approche non seulement assure que vous respectez les normes légales et opérationnelles, mais démontre également un engagement fort pour la protection des données sensibles.

Pour les centres de récupération gérant des parcours patients complexes entre les tribunaux, les programmes de traitement et les logements communautaires, l'adoption des deux cadres crée une base solide. La HIPAA assure la conformité aux exigences légales, tandis que SOC 2 renforce la confiance et met en évidence la fiabilité opérationnelle. Les plateformes telles que CRM Centre de rétablissement intègrent la conformité HIPAA et SOC 2 pour faciliter le partage sécurisé des données à travers ces réseaux complexes, en utilisant des permissions strictes basées sur les rôles.

Commencez par la HIPAA pour respecter vos obligations légales, puis ajoutez SOC 2 pour renforcer la confiance et améliorer l'efficacité opérationnelle. Cette stratégie combinée transforme la conformité d'une simple exigence en un avantage concurrentiel, protégeant les informations des patients et consolidant la réputation de votre organisation.

FAQ

Pourquoi est-il important que les centres de récupération respectent les normes HIPAA et SOC 2 ?

Le respect des deux HIPAA et SOC 2 normes est crucial pour les centres de récupération qui visent à protéger les informations sensibles et à maintenir la confiance. La HIPAA impose des directives strictes pour protéger les données de santé privées, en garantissant la confidentialité et la sécurité. D'autre part, SOC 2 offre un cadre complet pour sécuriser l'intégrité, la confidentialité et la disponibilité des données.

En s'alignant sur les deux normes, les centres de récupération non seulement adhèrent aux lois fédérales sur la confidentialité, mais démontrent également un dévouement fort à la sécurité opérationnelle. Cette double conformité aide à protéger les informations sensibles liées à la récupération, renforce la confiance entre les patients et les parties prenantes, et minimise le risque de violations de données ou de pénalités réglementaires. Pour les centres gérant des données très personnelles et critiques, cette stratégie joue un rôle clé pour maintenir la crédibilité et le succès à long terme.

Comment la certification SOC 2 renforce-t-elle la confiance avec les partenaires par rapport à la conformité HIPAA ?

La certification SOC 2 aide les organisations à renforcer la confiance en offrant un examen indépendant de leurs pratiques de sécurité des données. Grâce à des audits tiers, elle évalue les contrôles relatifs à la sécurité, la disponibilité, la confidentialité, l'intégrité du traitement et la confidentialité. Le résultat ? Des rapports détaillés que les organisations peuvent partager avec les partenaires, mettant en évidence leur engagement envers la fiabilité opérationnelle et la transparence.

D'autre part, la conformité HIPAA se concentre sur le respect des exigences fédérales pour la protection des informations de santé protégées (PHI). Cependant, elle ne mandate pas d'audits tiers ni ne produit de rapports partageables. Cette distinction rend SOC 2 particulièrement précieux pour les entreprises cherchant une validation externe de leurs pratiques de sécurité, renforçant la confiance entre partenaires et parties prenantes.

Comment HIPAA et SOC 2 diffèrent-ils dans leur approche de la sécurité des données ?

HIPAA et SOC 2 servent des objectifs différents, répondant à des secteurs distincts et à des besoins de protection des données. HIPAA est conçu exclusivement pour le secteur de la santé, se concentrant sur la sauvegarde des informations de santé protégées (PHI). Il impose des mesures strictes de confidentialité et de sécurité pour assurer la confidentialité, l'intégrité et la disponibilité des données de santé. Ceci est réalisé par une combinaison de garanties administratives, physiques et techniques. La conformité HIPAA est obligatoire pour les entités couvertes et les associés commerciaux qui traitent des informations liées à la santé.

En contraste, SOC 2 s'applique à un plus large éventail de secteurs et ne se limite pas au secteur de la santé. Il se concentre sur la gestion des données sensibles selon cinq critères de confiance : sécurité, disponibilité, intégrité du traitement, confidentialité et protection de la vie privée. SOC 2 met l'accent sur les contrôles opérationnels et les pratiques de cybersécurité, offrant un cadre plus général pour la protection des données. Tandis que HIPAA se concentre sur les données de santé, SOC 2 adopte une approche plus large pour sécuriser différents types d'informations sensibles.